系统集成Zabbix

返回conling的回答

Windows事件查看器的外部分析,很明显更适合使用syslog协议的日志分析平台,例如ELK。

ZBX内也有相关的功能。

参考链接

https://mp.weixin.qq.com/s/to0A35BQd-ubAK5TojRtmA

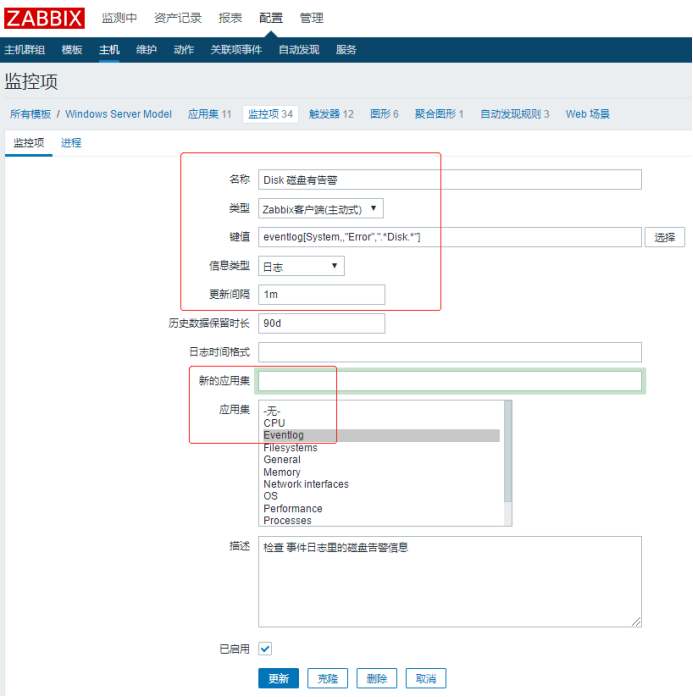

类型:必须是 zabbix 客户端(主动式)

键值:参考 zabbix 官方文档,例子

eventlog[System,,"Critical|Error"] 将事件查看器中 “ 系统 ” 栏中 “Critical|Error” 类型的信息过滤出来

eventlog[System,,"Error",".Disk."] 事件查看器中 “ 系统 ” 栏中 “Critical|Error” 类型的信息过滤,并使用正则表达式匹配详细信息中的来源:Disk 的关键字

eventlog[Security,,"Success Audit",,^4624$,,skip].nodata(60)}=0 and

eventlog[Security,,"Success Audit",,^4624$,,skip].regexp(administrator,1)}=0

如果在 60 秒内有监控到数据,并且监控内容不包含字符串 "administrator" 则触发告警,如果 60 秒内没有新的数据了,则触发器恢复 OK 。 简单点说就是,用户登录后触发器触发至少会持续 60 秒,如果用户不断的登录成功,间隔小于 60 秒,则触发器一直是 problem 状态。

应用集:Event 事件日志